网络ACL配置示例

更新时间:2020-07-01 19:04:35

示例一:只允许特定子网特定协议访问,禁止其他任何访问。

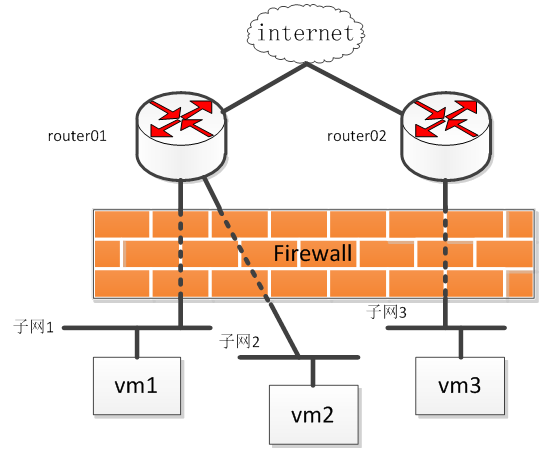

如下图,某个VPC内子网1(192.168.1.0/24)中的VM1(192.168.1.5)的80端口需要被子网2(192.168.2.0/24)中的VM通过UDP协议访问,且不允许其他任何服务器访问。可建立如下ACL规则,并绑定到此VPC。

ACL规则配置如下表:

| 序号 | 协议 | 源IP | 源端口范围 | 目的IP2 | 目的端口范围 | 规则 |

|---|---|---|---|---|---|---|

| 1 | UDP | 192.168.2.0/24 | 1-65535 | 192.168.1.5 | 80 | 允许 |

示例二:拒绝特定端口访问。

假设要防止勒索病毒Wanna Cry攻击,需要隔离具有漏洞的应用端口,例如TCP 445端口。你可以添加如下ACL规则,拒绝所有对TCP 445端口的入站访问。

ACL配置如下:

| 序号 | 协议 | 源IP | 源端口范围 | 目的IP2 | 目的端口范围 | 规则 |

|---|---|---|---|---|---|---|

| 1 | TCP | 0.0.0.0/0 | 1-65535 | 0.0.0.0/0 | 445 | 拒绝 |

本篇文档内容对您是否有帮助?

有帮助

我要反馈