IP黑白名单防盗链

更新时间:2024-03-28 17:57:11

功能介绍

客户端向web服务器发起请求,CDN边缘节点验证客户端的IP,根据客户的配置规则,控制只允许或者不允许某些ip访问对应的加速域名的指定文件,解决恶意盗刷、攻击等行为。针对不允许访问的IP/IP段,可以设置直接“禁止”或者“跳转”到指定URL。

操作步骤

- 登录网宿CDN控制台,选择域名所在的产品线。

- 选择域名,单击操作列中的

。

。 - 在自助配置界面选择:访问控制-IP黑白名单防盗链,单击添加。

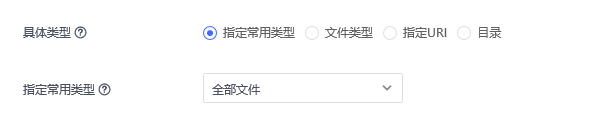

- 配置访问控制的生效范围,即配置针对哪些请求进行访问控制。此处提供4种生效范围供选择:

| 参数 | 描述 |

|---|---|

| 指定常用类型 | 可选项有全部文件和首页。

|

| 文件类型 | 可选择常用类型或自定义文件类型,多个文件类型之间以英文分号分隔。例如:ace;aac。表示此配置对此类文件类型均会生效 |

| 指定URI |

可以设定针对URI的请求进行访问控制。 不以“http://”或“https://”开头,仅配置URL中的URI部分;多条换行分隔。例如:完整URL为:http://www.test.com/browse/index.html,则配置内容为:/browse/index.html。 【指定URI填写模式】:具体类型选择指定URI后,可以根据指定URI填写模式选择精准匹配还是忽略参数匹配。 |

| 目录 | 可以设定仅部分目录下的请求进行访问控制。目录必须以“/”开头和结尾,由字母、数字及部分特殊符号(包含下划线、减号、百分号、点)任意组合;多个目录换行分隔。 例如:/file1/123/和/file2/1%1/表示http://加速域名/file1/123/和http://加速域名/file2/1%1/两个目录及目录下所有文件。 |

-

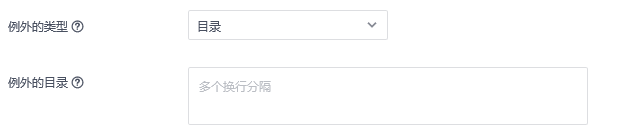

(可选)针对上述配置生效范围,可以选择配置例外的文件类型或者目录。

参数 描述 例外的类型 可选项有目录和文件类型。 例外的目录/例外的文件类型 设置例外的文件类型或者目录。 例如生效范围是域名下的所有请求,但是又希望png类型的文件不用受限制。则具体类型选择指定常用类型,并在指定常用类型下拉框中选择全部文件;同时在例外的类型中选择文件类型,并在例外的文件类型下拉框中选择png。

-

配置访问控制策略。

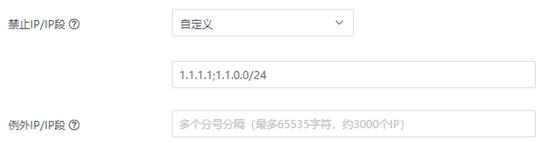

1) 设置IP的黑名单:

禁止的IP段内如果部分IP需允许访问,可填写到“例外IP/IP段

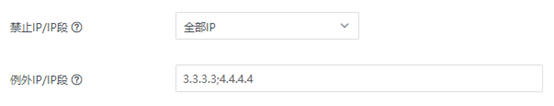

2) 设置IP的白名单:

参数说明:

参数 描述 示例 禁止IP/IP段 设置禁止IP/IP段,IP和IP段可以共存;多个以英文分号分隔。填写的值即为黑名单IP,其他均为白名单。支持IPv6地址,建议使用非缩写格式,例如:2001:DB8:0:23:8:800:200C:417A或2001:0DB8:0000:0023:0008:0800:200C:417A。 全部IP,或者自定义IP/IP段(比如1.1.1.1;1.1.0.0/24) 例外IP/IP段 禁止的IP段内如果部分IP需允许访问,可填写到“例外IP/IP段”。多个分号分隔。支持IPv6地址,建议使用非缩写格式,例如:2001:DB8:0:23:8:800:200C:417A或2001:0DB8:0000:0023:0008:0800:200C:417A。 1.1.3.4 -

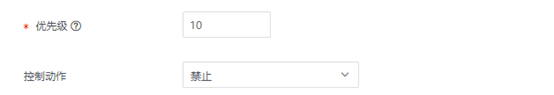

配置其他参数。

参数 描述 优先级 配置了多条访问控制规则,系统按优先级大小先后执行,数字大的优先级高。 控制动作 访问校验不通过的请求,是选择禁止还是跳转。其中, 禁止:访问校验不通过的请求,系统返回403。跳转:访问校验不通过的请求,系统返回跳转的页面。跳转的页面在跳转到URL中进行配置。 -

配置完毕,单击确认,然后单击下一步。

-

为了避免影响线上业务,建议先预部署测试效果,单击预部署。

-

预部署成功后,可以获取到对应的测试节点,可以host节点进行测试。

-

Host测试后,确保配置无误,则单击直接部署,预计需要3-5分钟的部署时间。

配置示例

网宿的IP黑白名单防盗链功能很灵活,可以通过多种配置方式满足不同的访问控制需求。

场景1:黑名单配置

如下图配置:图1配置表示,IP为1.1.1.1和2.2.2.2的客户端,不允许访问该加速域名的全部文件

场景2:白名单配置

下图配置表示,http://加速域名/browse/index.html的文件,只允许3.3.3.3;4.4.4.4的客户端访问。

场景3:URL永久禁封

下图配置表示,禁封此URL:http://加速域名/browse/index.html的文件,不允许任何IP访问。 只要此条配置项一直保留,则此URL就会一直被封禁,如需解封,需要删除此条配置。

注意事项

-

白名单只能配置一条规则,如果有多个IP需要设置为白名单,请写到一条规则中。

-

请勿同时自助配置黑白名单,否则容易造成业务异常。如需配置,请联系网宿技术支持进行评估。如下图配置,会导致所有访问被拒绝。原因如下:

- IP为1.1.1.1的请求,匹配第一条黑名单规则,访问会被拒绝。

- IP为非1.1.1.1的请求,匹配第一条未被拒绝,但匹配第二条白名单规则时被拒绝.因为第二条白名单规定只有IP为1.1.1.1的请求才允许访问。