2.0时代4大变化,等保建设看这里!

5月13日,等保2.0相关的《信息安全技术 网络安全等级保护基本要求》等一系列国家标准正式发布,标志着等保正式进入2.0时代。

从研究、探索、实践到成功实施,等级保护制度已经成为国家信息安全领域影响最为深远的保障制度。而等保建设是一项十分系统的工程,包含了安全技术建设、安全管理建设和安全运维建设等多个维度,面对等保2.0全新的安全合规要求,对企业而言深刻理解并掌握等保2.0的建设要求就显得尤为重要。

等保2.0的新变化

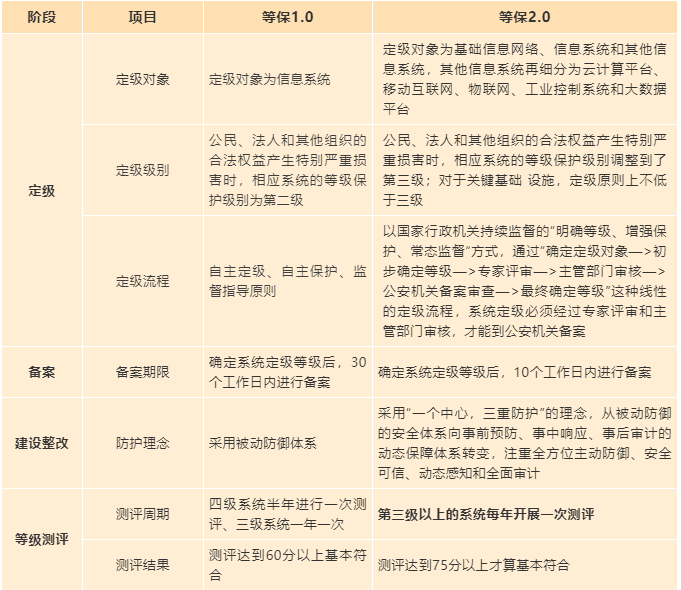

等保2.0标准的工作流程依旧沿用等保1.0规定的五个环节,即定级、备案、建设整改、等级测评、监督检查,对于等保实施过程中涉及的各个主体单位的职责不变。

但为了适应新形势的发展,等保2.0在管理策略、保护对象、防护理念几个方面发生了本质的变化。

“法律法规的变化”

从法律法规上看,等保2.0以《网络安全法》为顶层设计,法律效力更强,管理更加严格。

“保护对象的变化”

从保护对象方面,等保2.0从”信息系统“扩展到”网络空间“,涉及基础信息网络、云计算、移动互联网、物联网、工业控制以及大数据等。

“参考标准的变化”

等保2.0对旧的等级保护参考标准也进行了修订,更新推出了如下三个文件《网络安全等级保护基本要求》、《网络安全等级保护安全设计技术要求》、《网络安全等级保护测评过程指南》。

“防护理念的变化”

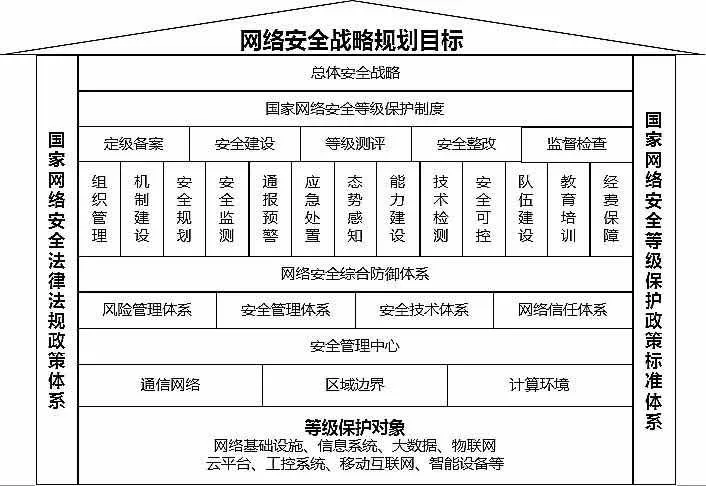

在内容方面,等保2.0贯穿了通信网络、区域边界、计算环境等几方面的安全防护,从被动防御转变成主动防御,以”一个中心,三重防护“的理念,构建网络安全纵深防御体系。

所有这些变化都将深刻影响着等级保护实施过程中每个环节的工作思路和内容,下面将以表格的形式对等保1.0和等保2.0的实施过程的部分变化进行对比。

总体上,等保2.0从等保1.0的“自主定级、自主保护、监督指导”升级成为“明确等级、增强保护、常态监督”。其核心内容更广、更专注于构建“侦攻防管控”一体化的网络安全综合防控体系。

基于等保2.0标准的安全建设实施建议

中国工程院院士沈昌祥表示:

“等级保护由1.0到2.0是被动防御变成主动防御的变化,依照等级保护制度可以做到整体防御、分区隔离;积极保护、内外兼防;自身防御、主动免疫;纵深防御、技管并重。”

从等保2.0标准的等级保护安全架构图可以看出,其主要以安全管理中心建设为支撑和安全运维体系规范建设为保障进行可信计算环境、可信边界、可信通信三重防护安全建设。

等级保护安全架构

也就是说,等保2.0标准在安全防御体系基础上,更加强调了安全管理中心集中管控建设、安全运维体系建设以及可信计算及密码技术的应用。

“安全技术能力建设”

安全技术能力建设是等保基本要求中的整改要点及难点,是企事业单位面临网络安全威胁的第一道防线。

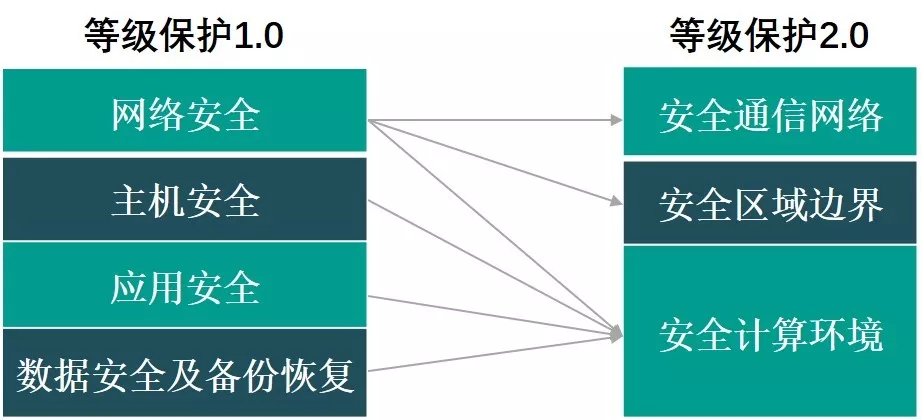

等级保护2.0中对于安全技术能力建设总体思想在于“一个中心,三重防护”,基础的网络防护手段需基于三重防御进行。三重防御体系包括:安全通信网络、安全区域边界、安全计算环境。等级保护2.0标准和1.0标准安全技术比对,三重防御对应要求如下

安全通信网络

安全通信网络中要求包括网络架构、通信传输、可信验证。主要针对网络服务设备的性能、网络设备部署以及通信传输进行要求,提供基础的网络通信功能,确保基础通信能力。

建设建议

在该方面建设过程中,建议采购满足通信功能要求的网络设备、网络部署方案通过专业安全专家审核,采用密码技术保证数据传输的保密性和完整性。

安全区域边界

安全区域边界中要求包括边界防护、访问控制、入侵防范、恶意代码和垃圾邮件防范、安全审计、可信验证。主要针对网络全局的安全防护,通过防火墙、入侵防范设备、防病毒设备以及安全审计系统等提供对内和对外的安全防护能力。

建设建议

在该方面建设过程中,建议在传统网络环境中采用下一代防火墙+防病毒设备+安全审计产品进行组合防御,在其它网络环境中,根据风险等级采购相应安全设备。

安全计算环境

安全计算环境要求包括:主机安全、网络安全部分要求项、应用安全和数据安全及备份恢复内容进行整合,检测内容包括:身份鉴别、访问控制、安全审计、入侵防范等,形成对于设备或系统自身的统一防护。

等保2.0阶段,将各设备或系统自身安全防护要求进行汇总,从整体层面对控制点进行分析,通过将主机安全、网络安全、应用安全和数据安全进行整合,形成了安全防御体系。

注:在等保1.0阶段,各设备自身安全防护在各个层面分开进行测评,无法从防护全局进行把控。如一个木桶中的各个板块,一旦出现一个短板就可能导致整体的安全防护效果大大削弱。

建设建议

在安全计算环境的建设过程中,建议通过采购安全防护产品+安全加固方式进行组合,设备自身可提供安全防护手段通过加固进行强化,自身无防御功能的通过采购安全防护产品进行防护。

安全通信网络提供基础网络通信功能防护,安全区域边界提供对于网络层面的安全防护,安全计算环境提供对于处理数据的设备或系统自身的安全防护。通过以上三个层面的防护手段,形成对被测系统的整体安全防护。

“安全管理中心建设”

安全管理中心是安全运营的支撑。作为对网络安全等级保护对象的安全策略及安全计算环境、安全区域边界、安全通信网络的集中管控的系统平台,应实现统一管理、统一监控、统一审计、综合分析和协同防护。

等保2.0标准中安全管理中心对集中管控做出了明确要求,要求:集中管理、集中监测、集中分析、集中审计、告警关联、协同防护的安全能力。可以看到,功能要求中并无集中管控,而是将集中管控细化到每个要求项中。

等级保护总体建设思想为“一个中心,三重防护”,而对于信息系统的安全设计应基于业务流程自身特点,应建立“可信、可控、可管”的安全防护体系,使系统能够按照预期运行,免受信息安全攻击和破坏。

可信即为可信认证为基础,构建一个由信任根、硬件平台、操作系统、应用组成的可信环境。基于可信环境下的每个计算环节都是通过信任链的前一环节验证来确保真实可靠。

可控即以访问控制技术为核心,实现主体对客体的访问控制,保证系统的信息安全可控。

可管即通过构建集中管控的管理中心,为管理人员创建一个工作平台,提供统一的安全策略管理。

综合来看,等保2.0保护思路为:以安全管理中心为支撑,安全技术为保障的可信计算环境、可信边界、可信通信三重防护架构。

“安全运维体系建设”

对于安全运维,等保2.0在传统的资产管理、设备运维的基础上,强调了将安全运维能力的范畴扩充到安全事件的响应及安全威胁的发现。

事实上,不管是设备的维护还是威胁的分析处理,都离不开人这个最重要的因素。人是安全运维的核心,拥有有效的安全管理中心、安全工具、安全专业人员及团队是安全运营管理的核心。所以,建设以人为核心,以安全运营为目标的安全运维管理体系,是规范安全运维的重要保障。

根据等保2.0对于安全运维的表述,安全运维主要包括基础运维、安全分析以及安全研究三大方面。因此,需针对不同的工作内容,建立完善的运维管理制度,明确运维人员岗位职责及能力培养计划,以保障安全运维管理体系能正常运行。

网宿等保解决方案

网宿等保解决方案,以“合规保护,无限价值”为核心理念,根据网络安全保护等级制度各项要求,提供覆盖等保工作全周期的安全服务,贴合等保2.0各项标准,包括:定级指导与备案、等保差距分析、等保整改方案设计、等保制度编写与指导(管理部分)、等保整改实施(技术部分)、协助等保测评等六大项服务,帮助企业轻松、快速通过等级保护测评工作。

同时,我们还提供风险评估、漏洞扫描、渗透测试、安全加固以及应急响应等等保增值服务。为客户构建符合业务需求和行业特性的安全防护体系,全面提升企业安全管理水平和技术能力,降低企业安全风险,提升企业声誉与品牌质量,为企业发展创造更多价值。

网宿等保解决方案优势

1.与专业测评机构通力合作,结合客户业务场景,提供一站式、定制化的等保解决方案。

2.从安全监测、识别、防护、审计和响应等维度全面满足等保2.0合规要求。

3.依托网宿合规资质和强大的安全专家团队,减少网络基础环境改造和安全产品投入,降低合规成本;

4.构建网络层、应用层、主机层、数据层的纵深防御体系,提升企业整体安全防护能力。

.jpg)