ChatGPT陷数据泄露风波,网站如何强化敏感数据保护?

这两天,制霸IT圈的“话题之王”ChatGPT,被曝出了数据泄露事故:

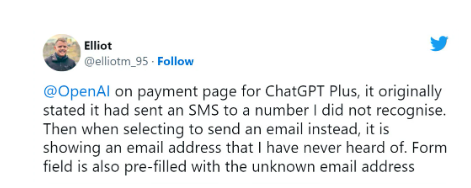

多名ChatGPT用户反馈可以查看到其他用户的聊天记录,甚至其他用户的姓名、电子邮件地址、支付地址、信用卡号后四位和信用卡到期时间等敏感信息。

为此OpenAI 紧急下线ChatGPT进行修复,并发布公告致歉:由于Redis的开源库中的漏洞,导致缓存数据被错误地响应给了部分用户。

此事再度引爆了舆论对数据安全的关注,甚至引发了对AIGC这种生产模式安全性的探讨。而我们今天想讨论的是,对于这类敏感数据泄露事故,除了事后修复,是否还有别的缓解、预防思路?

01

数据传输的“七寸”

我们进一步分析此次ChatGPT的事故原因,会发现,其本质是API越权漏洞,导致用户A在超出其权限范围的情况下访问到了用户B的数据。

另外,在聊天过程中返回用户姓名、邮件地址、支付地址、信用卡到期时间等明文信息,也存在数据过度暴露的嫌疑。

事实上,在OWASP组织总结出的API十大安全风险中,排在前三位的就是授权失效、认证失效、过度的数据暴露。授权失效、认证失效都能够造成敏感数据被越权访问。

近几年来,由类似的API安全漏洞引起的数据泄露事故还有很多:

2022年6月,持续集成开发工具Travis CI被曝其API允许任何人访问明文历史日志,导致超过 7.7 亿条用户日志数据泄露,内含73000份令牌、访问密钥和其它云服务凭据。

2021年6月,职场社交巨头LinkedIn超7亿用户数据在暗网被公开售卖,数据为黑客利用其API漏洞所得。

2019年12月, Facebook 因 API安全漏洞,使黑客在访问受限的情况下也能访问用户的 ID 和电话号码,从而导致超过 2.67 亿 Facebook 用户的隐私数据被非法售卖。

正所谓,打蛇打七寸。

API在网站中扮演了连接前端页面和后端数据库的桥梁作用,如果抓住API这个关键环节,加强权限控制和对敏感数据暴露面的管理,就能很大程度补救数据安全漏洞,预防此类风险。

02

以API为抓手

将敏感数据锁在“笼子”里

针对API与敏感数据安全,网宿已有成熟的解决方案。接下来,我们就基于网宿API安全与管理产品的专业能力,展示如何以API为抓手,将敏感数据锁在“笼子”里。

确保API调用方法可信、身份可信、数据可信

在加强API权限控制方面,网宿从管理和防御两方面入手。

在权限管理上,网宿支持对每一个API接口全生命周期的隐私状态、调用对象、授权范围、调用额度进行灵活管控,保障权限最小化,防止非授权和超额调用。

在实时防御上,网宿针对API业务,在常规Web安全策略的基础上,叠加身份鉴权、多重合规性检测、请求方法限制、访问控制等技术,进一步识别、拦截请求流量中的恶意参数及可疑用户,主动处置高风险事件,从而确保API调用的方法可信、身份可信、数据可信。

智能检测敏感数据暴露,巩固最后一道防线

网宿通过敏感数据识别引擎,能够实时分析、判别请求数据与响应数据中流转的敏感参数信息,智能识别包括身份证、手机号、银行卡号在内的敏感数据。

哪些API正暴露着敏感数据?暴露了哪一类敏感数据?其敏感等级分布如何?通过对这些敏感数据暴露面的清点与详尽的态势分析,协助网站在损害发生前及时进行敏感数据脱敏,避免不必要的暴露。

.jpg)